Një sulm masiv kibernetik ka ekspozuar të dhëna sensitive për më shumë se 15,000 pajisje FortiGate, duke vënë në rrezik sigurinë e mijëra organizatave në mbarë botën. Ky incident nxjerr në pah rëndësinë e mbrojtjes së vazhdueshme të infrastrukturës së rrjetit dhe nevojën për vigjilencë të shtuar në fushën e sigurisë kibernetike.

Detajet e sulmit

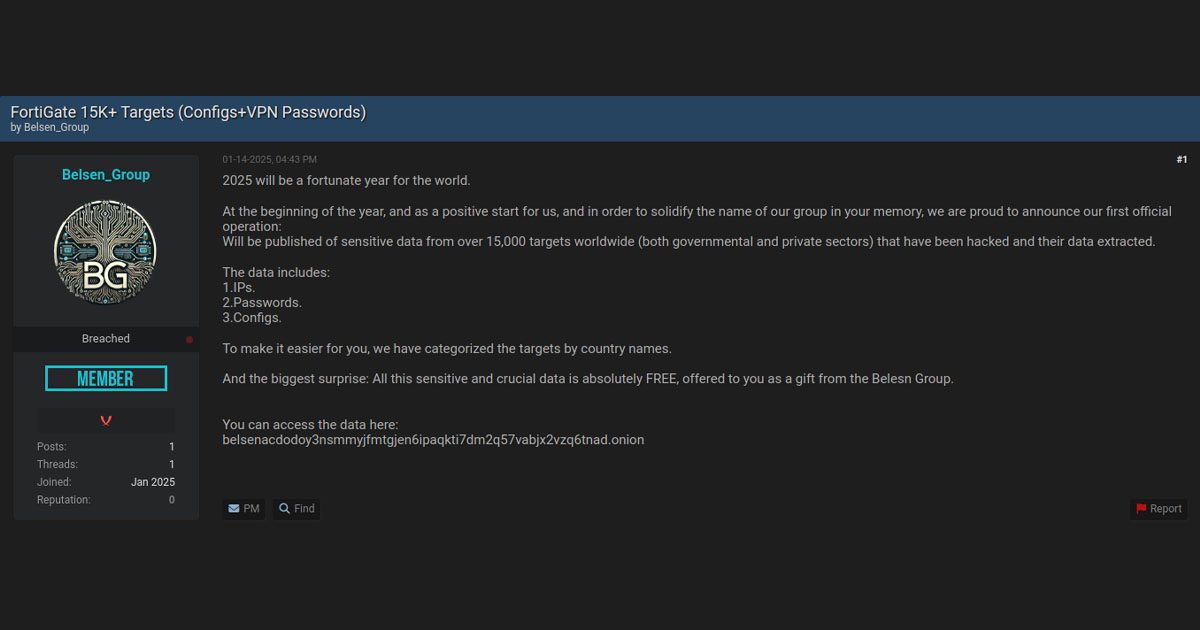

Grupi i ri i hakerëve i quajtur “Belsen Group” ka publikuar në dark web:

- Konfigurimet e 15,000+ pajisjeve FortiGate

- Adresat IP të pajisjeve të komprometuara

- Kredencialet VPN të këtyre pajisjeve

Këto të dhëna u bënë publike në janar 2025, megjithëse duket se janë mbledhur që në tetor 2022.

Si u krye sulmi?

Hakerët shfrytëzuan një dobësi kritike të njohur si CVE-2022-40684:

- Kjo dobësi lejonte anashkalimin e autentifikimit administrativ

- Sulmuesit mund të shkarkonin konfigurimet e pajisjeve FortiGate

- Ata shtuan një llogari super_admin të quajtur ‘fortigate-tech-support’

Për më shumë informacion rreth CVE-2022-40684, mund të vizitoni njoftimin zyrtar të Fortinet.

Implikimet e sulmit

Ky sulm ka pasoja serioze për organizatat e prekura:

- Ekspozim i rregullave të firewall-it

- Rrezik i aksesit të paautorizuar në rrjete private

- Mundësi për sulme të mëtejshme duke përdorur informacionin e vjedhur

Gjithashtu, fakti që të dhënat u publikuan dy vjet pas vjedhjes tregon se sulmuesit mund t’i kenë përdorur këto informacione për një kohë të gjatë pa u zbuluar.

Si të mbroheni?

Nëse përdorni pajisje FortiGate, rekomandohet të:

- Ndryshoni menjëherë të gjitha fjalëkalimet e ekspozuara

- Përditësoni firmware-in në versionin më të fundit

- Kontrolloni për llogari të paautorizuara si ‘fortigate-tech-support’

- Monitoroni rrjetin tuaj për aktivitet të dyshimtë

Për udhëzime të detajuara rreth sigurisë së pajisjeve FortiGate, mund të vizitoni dokumentacionin zyrtar të Fortinet për praktikat më të mira.

Mendime përfundimtare

Ky sulm masiv ndaj pajisjeve FortiGate është një kujtesë e fortë për rëndësinë e mbrojtjes së vazhdueshme të infrastrukturës së rrjetit. Është thelbësore që organizatat të qëndrojnë vigjilente, të përditësojnë rregullisht sistemet e tyre dhe të implementojnë praktika të forta të sigurisë kibernetike.

Personalisht, mendoj se ky incident tregon se sa shpejt mund të evoluojnë kërcënimet kibernetike dhe sa e rëndësishme është të qëndrosh gjithmonë një hap përpara sulmuesve. Është një thirrje zgjimi për të gjitha organizatat që përdorin pajisje të ngjashme rrjeti.

A jeni të shqetësuar për sigurinë e rrjetit tuaj pas këtij sulmi? Cilat masa shtesë mendoni se duhet të marrin organizatat për të mbrojtur infrastrukturën e tyre? Ndani mendimet tuaja në komentet më poshtë!